Скуд болид инструкция по заведению карточки доступа

Содержание:

Дополнительные возможности СКУД при использовании программного обеспечения

В

ИСО «Орион» для работы со СКУД используется

программное обеспечение: Uprog, АРМ «Орион

Про». Программное обеспечение Uprog

позволяет осуществлять настройку

конфигурационных параметров контроллера

доступа «С2000–2» (а также для прибора

«С2000–4»), а именно:

- режим работы,

двойную идентификацию, доступ по правилу

двух (трёх) лиц, номер контролируемой

зоны доступа, вид интерфейса подключенных

считывателей, включать/выключать

использование датчика прохода, контроль

блокировки, таймаут блокировки и т. д.; - запись и

редактирование в памяти контроллеров

уровней доступа, окон времени и

идентификаторов пользователей. - Программное

обеспечение АРМ «Орион Про» позволяет

реализовать следующее: - накопление событий

СКУД в базе данных (проходы через точки

доступа; блокировки и разблокировки

точек доступа; несанкционированные

попытки прохода и т.п.); - создание базы

данных для охраняемого объекта —

добавление в неё логических объектов

СКУД (точек и зон доступа). А также

расстановка их на графических планах

помещений для реализации возможности

централизованного предоставления

доступа и мониторинга состояния этих

объектов; - формирование базы

данных пользователей — занесение

реквизитов сотрудников и посетителей

с указанием для каждого человека всех

необходимых атрибутов (ФИО, информация

и принадлежности к фирме, подразделению,

рабочий и домашний адрес и телефон и т.

п.), а также задание прав доступа

(полномочий прохода через точки дост

упа/зоны доступа); - формирование базы

данных для учёта рабочего времени —

создание графиков работы, а также правил

расчёта графика для различных сотрудников; - опрос и управление

подключенными к ПК контроллерами; - конфигурирование

контроллеров доступа — централизованную

запись в память приборов окон времени,

уровней дост упа, идентификаторов

пользователей; - работу сетевого

antipassback’a; - настройку и работу

зонального antipassback’a; - отображение на

графических планах помещений состояния

объектов СКУД; - отображение

информации о месте нахождения сотрудника

с точностью до зоны доступа; - отображение камер

охранного телевидения, а также управление

состоянием этих камер; - запись видео по

команде дежурного офицера, при тревоге

детектора движения или по сценарию

управления (например, по событию

предоставления доступа или попытки

осуществления несанкционированного

прохода).

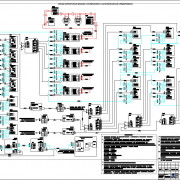

Закрепление задач

системы контроля и управления доступом

за программными модулями изображено

на рисунке 7. Стоит отметить, что физически

приборы соединяются с тем компьютером

системы, на котором установлена

«Оперативная задача». Количество

рабочих мест, которые могут быть

задействованы в системе (программные

модули АРМ), может достигать две сотни.

Программные

модули можно устанавливать на компьютеры

как угодно — каждый модуль на отдельном

компьютере, комбинация каких-либо

модулей на компьютере, либо установка

всех модулей на один компьютер.

Рисунок.

7. Функционал модулей программного

обеспечения

Опубликовано: Сайт Secuteck.Ru-2012Посещений: 25675

В рубрику «Системы контроля и управления доступом (СКУД)» | К списку рубрик | К списку авторов | К списку публикаций

Назначение и задачи СКУД

Система

контроля и управления доступом (СКУД)

– это совокупность программных и

технических средств, а также

организационно-методических мероприятий,

с помощью которых решается задача

контроля и управления посещением

охраняемого объекта.

СКУД

может решать такие задачи, как оперативный

контроль местонахождения персонала и

время нахождения персонала на объекте.

С помощью программных средств реализуется

функция расчёта отработанного сотрудниками

времени. Зачастую на предприятиях СКУД

интегрируется с системой охранно-пожарной

сигнализации для комплексного решения

задач безопасности. Тем самым можно

обеспечить реакции охранной на попытки

несанкционированного доступа, взлома

дверей и т.п.; возможность автоматической

постановки/снятия с охраны помещений

по факту прохода в зону доступа сотрудника;

предоставление свободного выхода в

случае возникновения пожара.

Общие требования

Монтаж оборудования системы контроля доступа выполнить на основании схемы

кабельных соединений, составленной по заводской документации, плана расположения

оборудования и в соответствии с техническими условиями на монтаж, испытание и сдачу в эксплуатацию.

Монтаж и разводку кабелей марки FTP cat.5e выполнить согласно разработанному

проекту с учетом требований ПУЭ и существующих нормативных документов и правил.

Кабели проложить в существующих каналах, шахтах, коробах и в проектируемых

кабель — каналах со съемными крышками.

Термины и определения

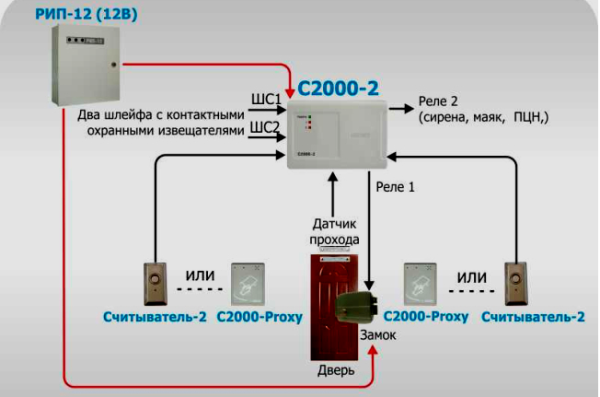

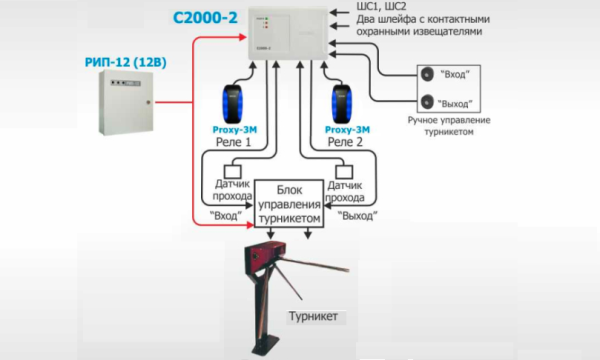

Контроллер

доступа – это устройство, предназначенное

для управления доступом через

контролируемые точки доступа, путём

анализа считанных с помощью считывателей

идентификаторов пользователей (проверки

прав). Контроллеры доступа могут сами

принимать решения предоставлять или

не предоставлять доступ в случае, если

идентификаторы пользователей хранятся

в памяти контроллера (в таком случае

говорят, что используется локальный

доступ). Также идентификаторы пользователей

могут быть записаны в сетевом контроллере

(или в базе данных программного

обеспечения). В этом случае контроллер

доступа выполняет функции ретранслятора

– отправляет код сетевому контроллеру

и получает от него решение о предоставлении

или не предоставлении доступа (в таком

случае говорят о централизованном

доступе). Контроллеры доступа управляют

преграждающими устройствами с помощью

контактов реле.

Идентификаторы

– уникальные признаки пользователей

СКУД. Идентификатором может быть

электронный ключ Touch Memory, бесконтактная

Proxy-карта, радио-брелок, биометрические

данные (отпечаток пальца, ладони, рисунок

радужной оболочки или сетчатки глаза,

геометрические характеристики лица и

т.п.). В СКУД каждому идентификатору

присваиваются определённые полномочия,

в соответствие с которыми контроллерами

доступа разрешается или запрещается

проход.

Считыватели

– устройства, предназначенные для

считывания кода идентификатора

пользователя и передачи его контроллеру

доступа.

Преграждающие

устройства – двери с электромеханическими

или электромагнитными замками и

защёлками, турникеты, шлагбаумы,

калитками, шлюзы.

Точка

доступа – логический объект СКУД,

фактически представляет собой физическую

преграду, оборудованную контроллером

доступа и считывателем. Точкой доступа

может являться дверь, турникет, шлюз,

шлагбаум, калитка и т.п. Точка доступа

может быть двунаправленной и

однонаправленной. Однонаправленная

точка доступа оборудуется с одной

стороны считывателем, а с другой стороны

– кнопкой на выход. Двунаправленная

точка доступа оснащается считывателями

с двух сторон. Двунаправленная точка

доступа может быть как с контролем

направления прохода (для этого в

конфигурации контроллера доступа для

каждого считывателя указывается номер

зоны доступа, проход в которую этот

считыватель контролирует) и без контроля

(так называемая «проходная точка

доступа).

Зона

доступа – логический объект СКУД. Зоны

доступа – это участки, на которые разбита

территория охраняемого предприятия.

На границах зон доступа всегда

располагаются точки доступа с направлением

прохода. Зоны доступа настраиваются

для точек доступа в случае, если в системе

используются такие функции, как расчёт

рабочего времени и запрет повторного

прохода (правило antipassback).

Уровень

доступа – индивидуальные права доступа,

которые определяют правила прохода

через точки и зоны доступа, назначенные

идентификатору пользователя. На основе

этих прав контроллеры доступа (или

сетевые контроллеры) принимают решение

о предоставлении или не предоставлении

доступа.

Окна

времени – совокупность временных

интервалов, в которые разрешён проход.

Временные интервалы могут устанавливаться

для каждой точки доступа индивидуально.

Программное

обеспечение – компонент системы контроля

и управления доступом. С помощью

программного обеспечения производится

конфигурирование контроллеров СКУД, в

том числе и прописывание в них

идентификаторов пользователей, уровней

доступа и окон времени. Также программное

обеспечение используется для реализации

таких дополнительных функций, как

мониторинг в режиме реального времени

за сотрудниками и посетителями охраняемого

объекта, протоколирование (и накопление

в базе данных системы) событий СКУД,

учёт отработанного времени сотрудниками

объекта, построение различных отчётов

по событиям СКУД.

Какие бывают виды системного управления?

Все охранные устройства СКУД такого плана делятся на автономные и сетевые.

Автономное устройство, осуществляющее контроль доступа, предназначено для небольших предприятий и офисов, где нет необходимости через систему вести учет рабочего времени. Но свои основные функции: пропуск людей после идентификации, запрет доступа для сотрудников в некоторые помещения и так далее – автономное устройство по контролю выполнит прекрасно. К тому же такие системы не так сложны в монтаже и установке, как сетевые.

Ценовая политика автономных систем, обеспечивающих полное контролирование доступа, значительно гибче и лояльнее, чем их сетевых аналогов.

Сетевой системой может заинтересоваться начальство достаточно крупных предприятий с большим количеством сотрудников. Такое устройство с успехом справится не только со своими задачами, но и выполнит целый ряд дополнительных функций, таких как табулирование, учет отработанного времени, отслеживание места нахождения сотрудников на предприятии. Также сетевую СКУД можно интегрировать в пожарную и тревожную сигнализации.

Подробней о сетевой системы доступа вы сможете просмотреть в этом видео:

Руководство часто использует данную меру безопасности на предприятиях.

Возможные режимы работы оборудования

СКУД может работать в нескольких режимах:

- Система контроля имеет стандартный режим пропуска с использованием одного из видов идентификаторов;

- Режим с запретом повторного входа. В этом случае идентификатором СКУД невозможно будет воспользоваться для входа в другую зону предприятия, если не зарегистрирован выход из места нахождения, зафиксированного ранее;

- Усложненный доступ: для идентификации СКУД необходимо дополнительное согласование с назначенными для этого сотрудниками;

- Режим двойной идентификации: для допуска кроме стандартного идентификатора устанавливается еще один, например, по отпечатку пальца;

- Закрытый режим прохода для всех категорий сотрудников;

- Свободный режим прохода с открытым доступом;

- Для перемещения через контроллер не нужно предъявлять идентификатор.

Подключение системы для частной эксплуатации

Подключение системы для частной эксплуатации

Составные части защитной системы

Любое устройство Болид имеет в своем составе следующие части:

- Контроль доступа. Это устройство, расположенное при входе на охраняемый объект, которое считывает данные проходящих людей с идентификаторов и принимает решение о разрешении или отказе в доступе;

- Идентификаторы доступа. Это приспособления, содержащие в себе уникальные свойства для каждого пользователя: электронный ключ, специальная бесконтактная карта, особый радиобрелок. Иногда в роли идентификатора выступает один из биометрических показателей пользователя (отпечаток пальца или ладони, радужная оболочка глаза и т. д.). Данные всех идентификаторов, с которыми будет работать Болид, предварительно заносятся в память. Обычно они вносятся в схемы уровней доступа;

- Наличие панелей, которые выполняют функцию приема и немедленной обработки сигнала;

- Источники электропитания в системе Болид;

- Программное обеспечение систем и блоков;

- Кроме реализации контроля доступа современное ПО позволяет выполнять различные дополнительные задачи;

- СКУД имеет мониторинг перемещения сотрудников и посетителей в режиме реального времени, накопление базы и отслеживание данных по всей системе.

Как правило, охранник осуществляет управление преграждающими путь устройствами. Ими могут быть шлагбаумы, электромеханические двери, турникеты, шлюзы и так далее. На предприятиях часто за это отвечает контроллер.

Подключение системы для эксплуатации на предприятии

Подключение системы для эксплуатации на предприятии

Данные меры – это качественно новый подход к охране объектов и мониторингу доступа. При выборе конкретного оборудования, обеспечивающего контроль доступа, важно предварительно ознакомиться с техническими характеристиками приобретаемого продукта. Обязательна к прочтению инструкция производителя

Обязательна к прочтению инструкция производителя.

Конечно, все оборудование можно модернизировать, обновить и усовершенствовать. В программном обеспечении СКД также возможно расширить базу данных.

Не составит труда дополнить стандартную базу системы Болид модернизированными модулями.

Правила сбора и хранение

Чтобы получить от целебного растения максимум пользы, следует обеспечить ему правильный сбор и хранение. Первый год растение стремительно увеличивается в высоту. Стрелки с цветками появляются на второй год. Для заготовок используют только наземную часть желтушника. Наибольшее распространение получили его цветки.

Специалисты рекомендуют запасаться лечебным средством в начале лета. Стебли срезают секатором или ножницами. Нижние отростки растения трогать не следует. Перед сушкой сырье нужно тщательно перебрать. От испорченных и сухих стеблей избавиться.

Собранное растение измельчают на небольшие фрагменты. Их размещают на ровной поверхности. Можно использовать в этих целях противень или обычные газеты. Сушку осуществляют на свежем воздухе, под навесом. При использовании духового шкафа температура не должна превышать 50 °С. Чтобы обеспечить равномерное просушивание, желтушник необходимо периодически перемешивать.

Срок годности сушеного желтушника составляет 1 год. Считается, что через 6 месяцев хранения полезные свойства растения значительно снижаются. Сушеную траву желательно держать на дальних полках шкафчиков. Наилучшую сохранность обеспечат бумажные пакеты и герметично закрытые пластиковые контейнеры

Важно не допускать воздействия влаги и солнечных лучей

Если на фоне использования желтушника появляются побочные эффекты, терапию следует немедленно прекратить.

Лечебные свойства и противопоказания к желтушнику важно изучить перед началом лечения. Это позволит застраховать себя от появления побочных эффектов и, при необходимости, повысить эффективность терапии

При правильном применении желтушник не оказывает вредного воздействия на организм.

Какие задачи могут быть решены при установке системы?

Использование системы позволяет осуществить контроль над местонахождением сотрудников, отследить количество времени, в течение которого персонал находится на территории предприятия. Внедрение такого устройства безопасности с успехом решает проблему оперативного реагирования на взлом дверей или попытку проникновения на охраняемую территорию. Возможно установление полного видеоконтроля за объектом, состоянием пожарной сигнализации и инженерных систем.

Система контроля доступа гарантирует, что на объект, где установлено охранное оборудование, смогут пройти только посетители или работники, прошедшие идентификацию. Таким образом, собирается полная и абсолютно достоверная информация о находящихся на территории людях.

Как происходит производство систем контроля компании Болид вы сможете просмотреть в этом видео:

https://youtube.com/watch?v=x0jBf9Uyk-Q